Benvenuti nel nostro sito di sicurezza informatica,

dedicato alla protezione dei dati sensibili e alla difesa

dagli attacchi informatici.

Siamo un’azienda che si basa sui concetti di squadra e collaborazione, con un focus particolare

sui nostri team Red & Blue!

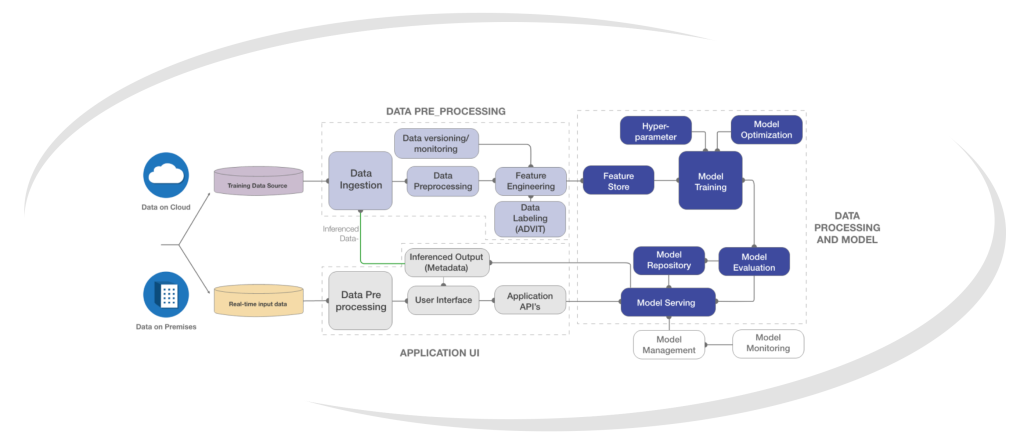

Possiamo costruire applicazioni AI end-to-end, combinate con altre API.

Possiamo integrare il nostro modello nella vostra applicazione esistente.

Implementiamo una rigorosa analisi della qualità del software.

Vi aiutiamo con l'implementazione e la manutenzione delle applicazioni.

© 2023 Tutti i diritti riservati - Sito realizzato da: Tugheder srl